Automazione

Nel RMM il monitor non è solo un monitor

Una soluzioni di monitoraggio può fare altro.

Per noi automatizzare la gestione dei sistemi informatici attraverso un RMM (Remote Monitoring and Management) non significa solo essere a conoscenza del superamento di carico del processore o avere due procedure da lanciare a mano per controllare se la configurazione del firewall è in ordine.

Per noi usare un RMM significa disporre di uno strumento che attraverso il suo motore di base ci permette di creare procedure in grado di intervenire su qualsiasi elemento del sistema operativo, con lo scopo di poter gestire la quasi totalità delle operazioni senza disturbare gli utenti e dover passare le giornate in movimento da un cliente ad un altro.

La valutazione di un RMM deve pertanto avere alcuni fattori di base fondamentali:

- Possibilità di scrivere procedure nei linguaggi di scripting più comuni;

- Possibilità di usare il motore dei monitor per eseguire in modo ciclico delle procedure specifiche;

- Possibilità di reperire informazioni interrogando le giuste aree di computer/server;

- Disporre di una dashboard personalizzare che fornisca una vista d’insieme dello stato generale dei sistemi gestiti.

Ci sono altri elementi importanti, ma la presenza di questi quattro rende possibile eseguire qualsiasi operazione, anche le più impensabili.

Il monitor non monitor

Il monitor è per definizione un’apparecchiatura elettronica di controllo che consente di seguire visivamente su uno schermo l’andamento di un fenomeno, nel caso di un RMM o di uno schedulatore, è uno strumento che si appoggia ad un motore che lo esegue in modo ciclico con intervalli più… Continua a leggere→

Una legal notice quando accendi il computer

Il welcome message di Windows.

Inserire un messaggio di benvenuto, con richiesta di conferma, prima della login al computer può essere molto comodo per diverse ragioni, come il rammentare agli utenti l’esistenza della policy aziendale oppure comunicare l’avvicinarsi di interventi di manutenzione.

Negli ultimi anni questo tipo di messaggio ha assunto il nome di “Legal Message”, anche se la sua denominazione originaria è quella di “Welcome Message”.

Il “Legal” nasce dal fatto che se il messaggio richiede l’accettazione di qualche policy prima dell’accesso, se l’utente non preme il bottone di OK non può utilizzare il computer; pertanto, il soggetto che non concorda con la comunicazione è libero di spegnere il computer e discutere la situazione nelle opportune sedi.

Il Group Policy di Microsoft offre la possibilità di impostare queste note a livello centralizzato e di propagarle ai computer quando si collegano al dominio; tuttavia, può accadere che non esista un Dominio Microsoft o che non si intenda utilizzare questo strumento.

La configurazione di questi messaggi avviene attraverso la modifica di due chiavi dei registri di Microsoft Windows, un’operazione che può essere svolta attraverso un RMM con il semplice requisito che il computer sia accesso.

Le chiavi dei registri

Per attivare la visualizzazione del messaggio di benvenuto è necessario ricorrere ai registri di Microsoft Windows, il messaggio si attiva se è presente del testo da visualizzare, in caso contrario non si presenta.

I due valori di interesse sono… Continua a leggere→

Powershell, Windows Firewall e magari RMM

Firewall dinamico con Powershell

Ci sono situazioni che si ritiene non saranno mai reali e quindi tali da non pensarci, nel caso in cui ci si pensi, sono così improbabili che non ci si investe tempo per risolvere nel caso.

Nello specifico penso a quegli eventi dove nella rete ci si ritrova ad affrontare uno o più dispositivi di passaggio, il cui utilizzatore è a conoscenza di alcune informazioni di accesso, ma dopo che qualcuno lo ha autorizzato a collegarsi con il computer ecco sorgere l’inconveniente che potrebbe ficcare il naso in posti da evitare.

Emersa questa problematica diventa per noi necessario trovare una soluzione per limitare questa potenziale falla di sicurezza.

Mettendo insieme i vari elementi conosciuti emerge una soluzione dinamica, che annovero tra le soluzioni patch per rimediare agli errori decisionali.

Opzioni possibili

Le vie per risolvere la situazione sono diverse e per le scelte decisionali non modificabili, in buona parte non sono applicabili.

- Scollegare il dispositivo dalla rete;

- Collegare il dispositivo ad una VLAN o ad un Wireless di tipo Guest;

- Creare una reservation nel DHCP e bloccare l’indirizzo sui sistemi da proteggere;

- Filtrare il MAC address delle schede di rete del dispositivo.

I primi due punti non sono realizzabili per vincoli di direzione, perché il dispositivo devo poter accedere ad alcuni elementi della LAN principale e creare una VLAN dedicata o una rete Wireless su misura, da usare per una settimana, diventa un investimento non affrontabile.

Il punto tre potrebbe… Continua a leggere→

Monitor dello stato degli antivirus

Tenere sotto controllo il funzionamento degli antivirus

La disponibilità di antivirus è praticamente illimitata e per molti è possibile convivere tra di loro; tuttavia, avere uno o più antivirus non è utile se non si ha la certezza del loro funzionamento regolare e che siano aggiornati.

Gli elementi forniti da Microsoft Windows workstation permettono di eseguire una diagnostica rapida di qualsiasi prodotto di sicurezza registrato nel sistema operativo, in particolare all’interno della struttura SecurityCenter, non disponibile per i server.

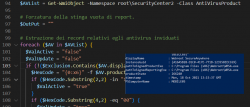

L’analisi di funzionamento richiede l’estrapolazione dei prodotti antivirus installati e registrati, in particolare del loro codice di stato, per tale scopo è utilizzato il cmdlet Get-WmiObject, nello specifico:

Get-WmiObject -Namespace root\SecurityCenter2 -Class AntiVirusProduct

Dell’output ottenuto è necessario il valore ProductState e DisplayName. Dal valore ProductState è possibile determinare lo stato di funzionamento e di aggiornamento del prodotto antvirus e sulla base del riscontro innescare le azioni ritenute necessarie.

Funzionamento

Lo script è realizzato in Powershell e sfrutta le informazioni di stato dei servizi di sicurezza resi disponibili dal Security Center di Microsoft Windows, per tale motivo non può essere impiegato sui sistemi operativi server, che non dispongono del Security Center.

Trattandosi di uno script che valuta lo stato generale degli elementi di sicurezza registrati, si consiglia l’esecuzione ad intervalli molto ravvicinati (1 o 2 minuti).

Per ottenere la massima generalizzazione dello script, senza vincolarlo ad una tabella di codici di stato legati a specifici prodotti, si è provveduto a decodificare il valore restituito… Continua a leggere→

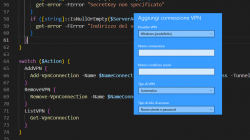

Creazione e rimozione di VPN Microsoft

Creazione di una VPN Microsoft

Le necessità operative possono portare a dover impiegare delle VPN compatibili con il provider VPN di Microsoft Windows. La creazione dal pannello di configurazione è semplice, tuttavia può mandare nel panico l’utente finale e richiede lo scambio della secret key.

La disponibilità di un RMM rende possibile la creazione e la rimozione di questi strumenti di collegamento attraverso uno script, che opportunamente modificato può essere eseguito direttamente sul computer remoto con altri strumenti di gestione a distanza.

La creazione automatizzata del collegamento VPN riduce al minimo eventuali errori di configurazione da parte dell’utente finale e rende possibile la rimozione del collegamento quando non è più necessario, evitando in tal modo di lasciare aperte delle potenziali brecce di sicurezza. La configurazione automatizzata rende impossibile ricreare il collegamento a mano da parte di altri soggetti, non essendoci stata alcuna condivisione delle informazioni di autenticazione legate al meccanismo di negoziazione.

Funzionamento

Lo script è realizzato in Powershell e rende possibile la creazione di VPN di tipo Client-to-Site sui computer utilizzando il provider VPN Microsoft.

Lo script è stato ampiamente utilizzato per la configurazione di VPN di tipo L2TP con chiave condivisa.

L’esecuzione dello script richiede un consistente numero di parametri per il cui inserimento deve essere prestata la massima attenzione nella compilazione. In caso di errori nei dati forniti si può avere il fallimento della creazione o la creazione di una VPN difforme da quella desiderata, in questo caso è possibile rimuoverla e ripetere l’operazione… Continua a leggere→